どーも。ばぁどです。

もう直ぐ誕生日を迎えてラスト20代です。

情報処理安全確保支援士になって3年が経ちました。

義務付けられている3年間の講習も一回りし一通り経験してきました。

2020年の年末は情報処理安全確保支援士の更新のために必要な書類を書く年末を過ごしております。

今回は情報処理安全確保支援士となって、3年経って振り返りなどを行おうと思います。

なぜ情報処理安全確保支援士に登録したか

情報処理安全確保支援士に登録した理由は士業ってかっこいい!と思ったからです(単純

すみません。もう少し掘り下げておきます。

情報処理安全確保支援士に合格した時は社会人になって4年目の2017年でした。

その時はRuby on Rails などの フレームワークを用いて、Webアプリケーションの作成がある程度できるようになり、

一通りプログラマとしての仕事を任せてもらい、自分の技術力に自信がつき始めた頃でした。

しかしSNSにはWebアプリケーション開発の技術を極めている猛者が大勢いますし、

すぐ上の先輩にも筆者と比べて技術力がずば抜けている先輩がおり、

Webアプリケーション作成というスキルを極めていくだけでこの先の長い人生、食っていけるのだろうか?という悩みがほわわんとありました。

そんな時所属していた部門内でセキュリティ事故が起き「セキュリティを強化する」という部門方針がありました。

私はセキュリティ技術を勉強することで所属部門の方針に答えようと考え、ちょうど新設された情報処理安全確保支援士に挑戦し無事合格しました。

その後「せっかく合格したのだから、登録もしておこう」と考え、情報処理安全確保支援士に登録しました。

情報処理安全確保支援士は士業であり「情報処理安全確保支援士」として名乗れるのであれば、

Webアプリケーション開発に加えて筆者のカラーになるかなと考えておりました。

情報処理安全確保支援士になって変わったこと

情報処理安全確保支援士になっても特に何も変わりませんでした。

変わらないというのは、当然な気もしていて、筆者が在籍していた会社はWebアプリケーション開発が主体でした。

この先ずっと開発をしていても、キャリアパスはプログラマ→システムエンジニア→プロジェクトリーダーというキャリアパスが基本であり、

サイバーセキュリティに特化したキャリアパスがあるわけではなく、サイバーセキュリティを学べる場がありませんでした。

また、情報処理安全確保支援士は士業ですが、同じ士業である弁護士などと違い独占できる商売がありません。

ほぼほぼ、情報処理安全確保支援士で独占できるのは、情報処理安全確保支援士として名乗ることができることくらいです苦笑

情報処理安全確保支援士になっても、特に変わらないということは、

この先ずっとセキュリティには関係せずに、Webアプリケーション開発のみをやっていくことになります。

Webアプリケーション開発が決してセキュリティに関係ないということはありませんが、セキュリティが主体ではいのは明白です。

セキュア開発やWebアプリケーションの脆弱性などはありますが、あくまで主体は開発でした。

筆者は情報処理安全確保支援士というのはどういったものなのかが分からず、

少なくとも情報処理安全確保支援士としてのスキルはWebアプリケーション開発の延長線上のキャリアパスではないという考えだけありました。

情報処理安全確保支援士として名乗れるものの、情報処理安全確保支援士として相応しいスキルを身につけているかの疑問を常に抱えていました。

まぁ、情報処理安全確保支援士になっただけでは「特に何も変わりませんでした」というのが私の結論です。

情報処理安全確保支援士として何を変えて、何が変わったか

上記のように情報処理安全確保支援士になっても、何も変わりませんでした。

名刺の役職欄に「情報処理安全確保支援士が」加わったくらいです苦笑

情報処理安全確保支援士になるのと、情報処理安全確保支援士として活動するのでは全然違うんですよね(当たり前

そこで筆者が行動したのは下記3つです。

サイバーセキュリティについて学べる塾に通いました

ふとしたきっかけで、ホワイトハッカーという存在を知りました。

深夜のテレビ番組で、お笑いコンビのハライチさんがMCをやっていました。

ホワイトハッカーとは、サイバーセキュリティの知識を持っており倫理観を持ち、正しいことに対して自身の技術力を提供するハッカーのことです。

自身のキャリアパスに悩んだときに、放映されたその番組はヒントを与えてくれました。

決して情報処理安全確保支援士 = ホワイトハッカーということはありませんが、

少なくともWebアプリケーション開発よりは、情報処理安全確保支援士に近づくことができると考えたのです。

Googleで調べてみた結果、都内でサイバーセキュリティを学べる塾があることがわかり、通うことを決めました。

やはりこう言ったチャンスが多いのは都内の良いところだなと思いました。

カリキュラム的にどう言ったものか、口コミがなくあまり情報はありませんでしたが、

筆者が選択したコースは月に1,0000円ほどで、自己研鑽としては許容範囲だったので物は試しに行ってきました。

カリキュラムは1年で土曜日に3時間ほどの講義がありました。

筆者はエンジニアとして4年間の経験がありますし、情報処理安全確保支援士としての知識だけは持っていたので、講義の難易度的にも問題なく、1年間受講することができました。

※なので初心者向けではないかなと個人的には思っています

私にとっては入り方の分からないサイバーセキュリティの分野への入り方としては良い選択だったなと思います。

周りの環境も変えました

仕事を変えました。

仕事は1日の大半を占める事柄です。

上述のサイバーセキュリティを学べる塾で色々とサイバーセキュリティに関する業界が見えてきており、

色々と考えて自社でサイバーセキュリティのサービスを提供している企業に転職しました。

最初はSESとして他の企業のサイバーセキュリティの案件にアサインされてひたすら案件で担当させていただいた知識を吸収しました。

後日談ですが、そのSES案件も筆者が情報処理安全確保支援士であることから最低限の知識があると評価していただけていたようです。

サイバーセキュリティの企業に所属し、普段の仕事もサイバーセキュリティになっていたので情報処理安全確保支援士としての経験を積むには文句ないキャリアを選べたかなと考えていました。

ちなみに当時の退職エントリの記事は下記です。(当時の振り返りと、今振り返りだと色々と切り口や考え方が違うものですねぇw)

ultrabirdtech.hatenablog.com

自己研鑽も欠かしませんでした

自己研鑽も欠かしませんでした。

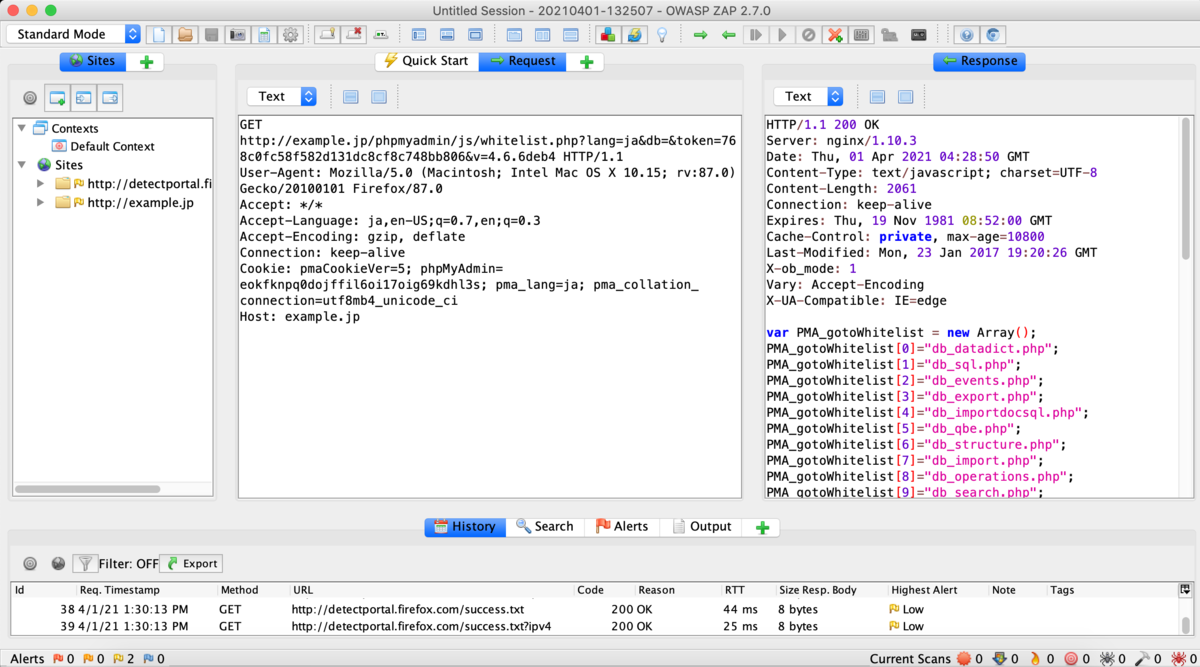

サイバーセキュリティに関する技術本を読み漁りました。

サイバーセキュリティと関連性が深い、ネットワーク関連も勉強しました。

特にこの3年間で読んだ本の中で、下記の本がとても良かったです。

■サイバーセキュリティプログラミング――Pythonで学ぶハッカーの思考

www.oreilly.co.jp

■ハッキング・ラボのつくりかた 仮想環境におけるハッカー体験学習

www.shoeisha.co.jp

情報処理安全確保支援士として今後どうするか

先日、情報処理安全確保支援士集合研修を受けました

先日、情報処理安全確保支援士として義務付けられている、集合研修を受けてきました。(時期的に集合できないのでリモートでしたが)

集合研修で、他の情報処理安全確保支援士の方と一緒にワークを受けさせていただいて確信を持てました。

「僕のサイバーセキュリティのナレッジは他の方に劣らない物を持てている!」

これは仕事の内容をサイバーセキュリティ寄りのものに変えたというのもありますし、普段からの自己研鑽もあったかなと思います。

ワークの内容もSES先で吸収した知識を存分に発揮できたかなと思います。

これはずっとWebアプリケーション開発だけをしていたら得られなかった経験でした。

今後どうするか

情報処理安全確保支援士になりました。

情報処理安全確保支援に値するサイバーセキュリティの知見もつけることができました。(できたと思っています)

次は情報処理安全確保支援士としてどう言った行動をしていくかです。

今の仕事がサイバーセキュリティなので、そのまま続けるという選択もあると思いますし、

最近、フリーランスという道に進んでより多くの企業のセキュリティ課題について解決するような動きをしてもいいのかなとも考えてもおります。

さて、次から始まる30代というステージ。

どう言ったキャリアを歩むか自分でも考えものです。

まとめ

個人的に情報処理安全確保支援士になったことは、トータルとして良かったかなと思います。

「良かった」と思える理由は、情報処理安全確保支援士になって何かが変わったのではなく、

情報処理安全確保支援士になってから、何かを変えるように行動した結果だったかなと思います。

なんか本記事を読み返して哲学的な何かを少し感じました。「そのものがそのものである理由は何か」的なね。なんか哲学にある気がする。

さて、情報処理安全確保支援士を更新する書類を書く続きをしましょうかね。

みなさま、良いお年を。